Une opération de détournement de crypto-monnaies, orchestrée par la Corée du Nord, qui visait à l’origine les victimes sud-coréennes, s’étend désormais à d’autres régions, dont le Royaume-Uni et probablement les Etats-Unis.

Une analyse technique dévoile que les logiciels malveillants utilisés par les acteurs nord-coréens de cette campagne peuvent s’attaquer aux appareils Android, mais aussi potentiellement à l’iPhone et à d’autres appareils basés sur iOS.

Le 5 septembre, l’équipe de McAfee spécialisée dans la recherche mobile a mis en garde la communauté Internet que le logiciel malveillant nord-coréen SpyAgent se propageait sur les appareils Android. Conformément aux habitudes nord-coréennes, ce nouveau logiciel espion et cette nouvelle campagne d’attaque est également capable de s’attaquer aux portefeuilles de crypto-monnaies des victimes.

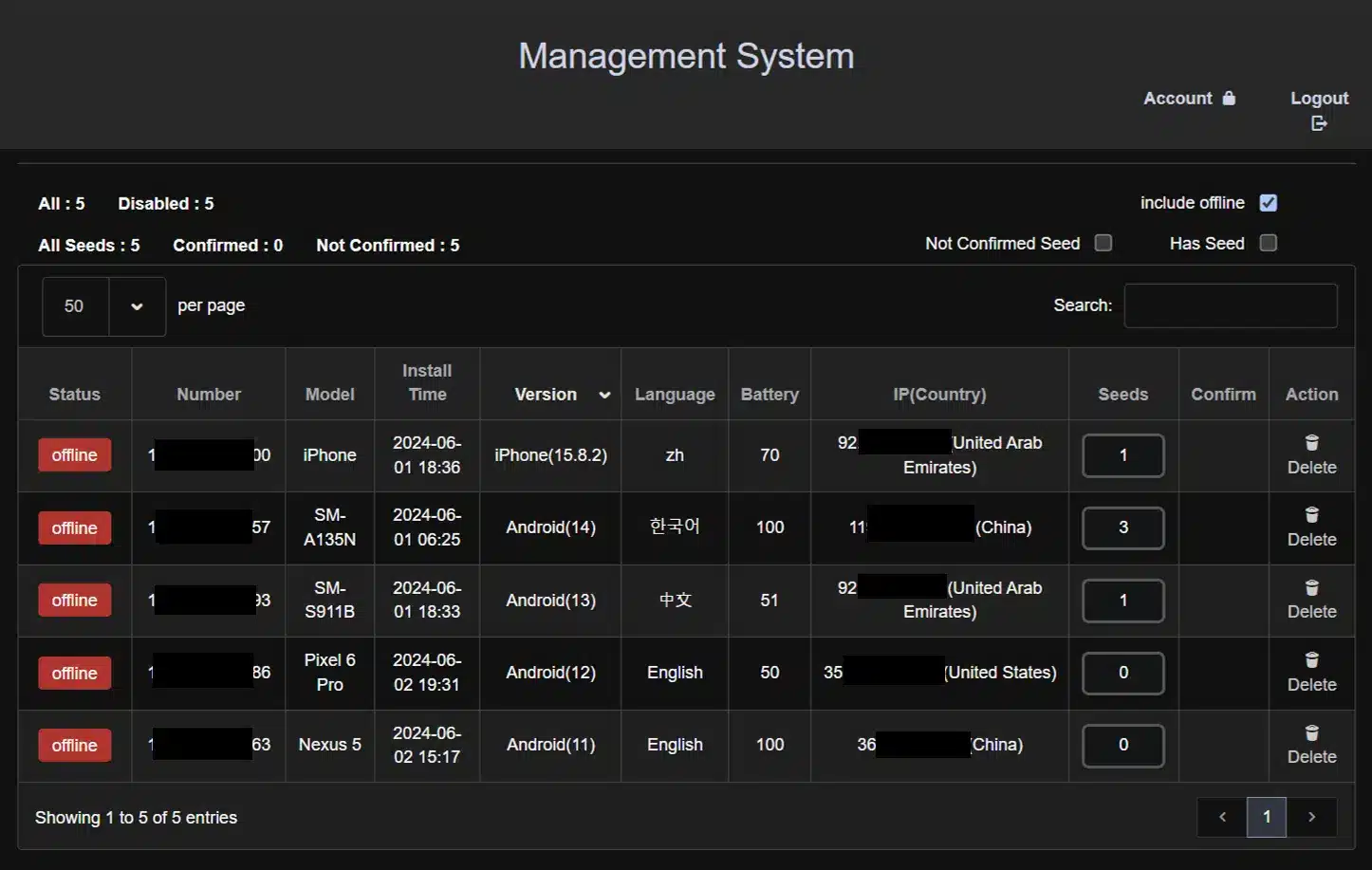

Les chercheurs de McAfee, qui ont réussi à accéder à un serveur de commande et de contrôle C2 « non protégé » contrôlé par les acteurs de la menace, ont également trouvé des preuves que le logiciel malveillant cible ou ciblera dans un avenir proche la technologie iOS.

SpyAgent circule librement sur le Web, d’après McAfee

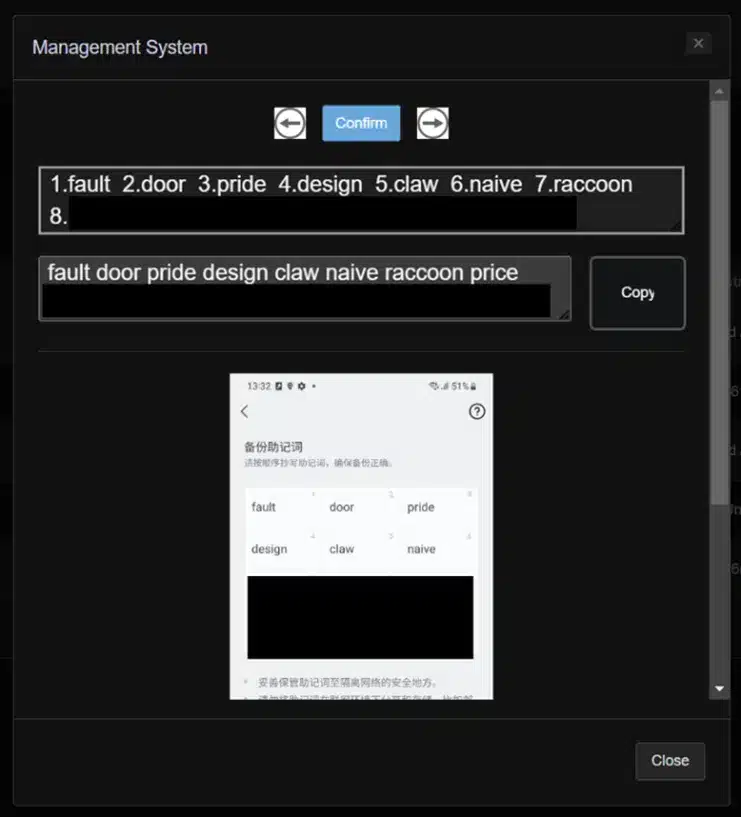

Le logiciel malveillant SpyAgent présente déjà quelques innovations majeures. Il est capable de scanner et trouver sur un smartphone les « clés mnémoniques » que les utilisateurs stockent habituellement sous forme d’images. Les clés mnémoniques – également appelées phrases de démarrage, phrases de récupération ou phrases de sauvegarde – sont utilisées pour protéger les portefeuilles de crypto-monnaies et y accéder.

Ce nouveau logiciel malveillant est en mesure d’organiser des attaques informatiques d’une efficacité sans précédent, contrairement aux attaques habituelles orchestrées par le gouvernement nord-coréen contre les portefeuilles de crypto-monnaies et la blockchain. Il est capable de se propager très rapidement sur le Web car il prend le contrôle du smartphone de la victime et peut l’utiliser pour envoyer des SMS d’hameçonnage convaincants (« smishing »). Cette attaque est également différente des autres liées aux unités de pirates informatiques de Kim Jong Un car il s’agit d’un logiciel espion très efficace.

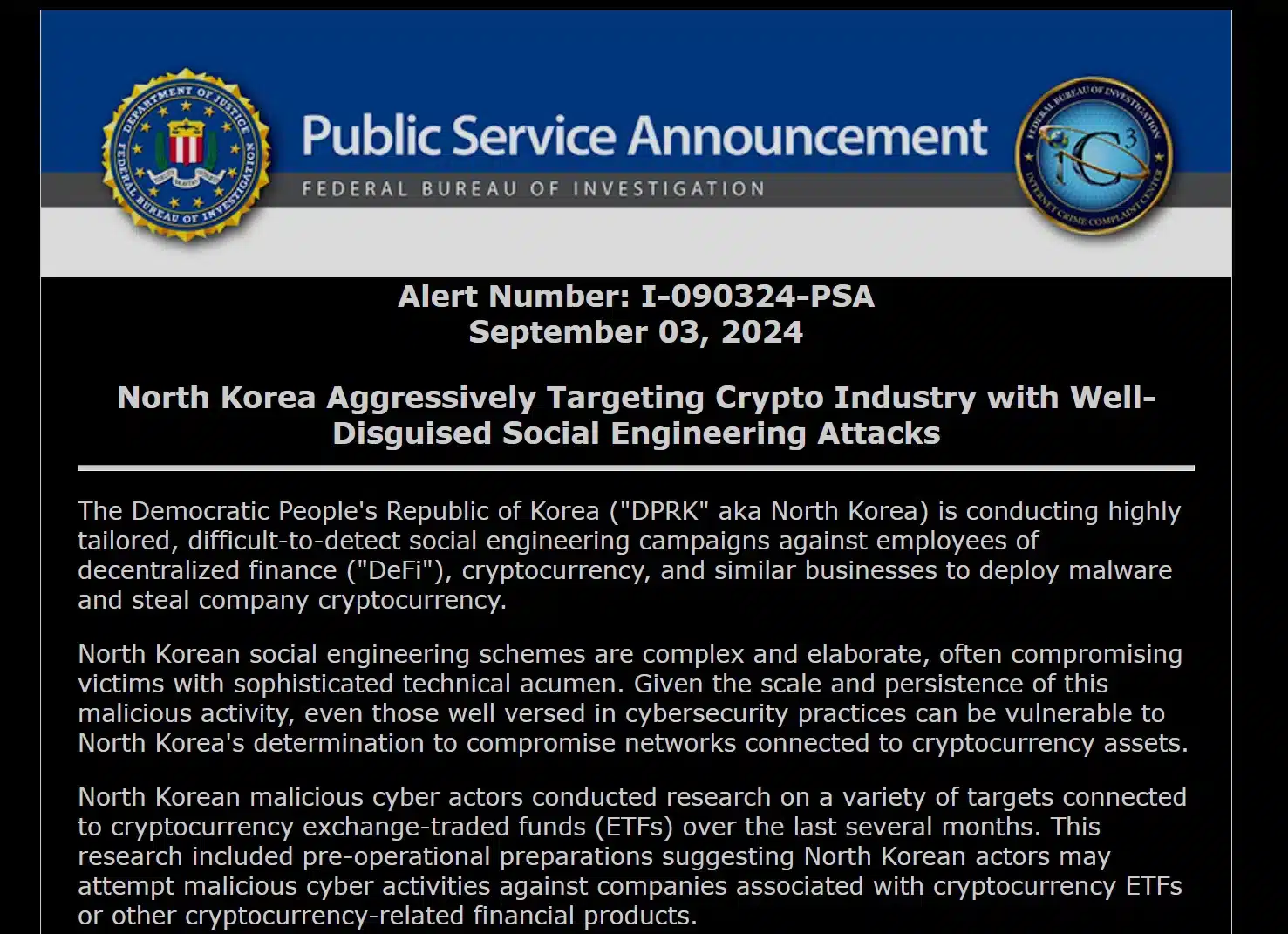

Selon le FBI, la Corée du Nord se prépare à attaquer l’industrie de la cryptographie

La CISA et le FBI ont averti les employés des entreprises de finance décentralisée (« DeFi »), de crypto-monnaies et d’autres entreprises similaires le 3 septembre. Ces agences gouvernementales américaines avaient déjà détecté que des acteurs nord-coréens menaient des recherches sur le secteur en vue très certainement de préparer une attaque massive contre le secteur de la blockchain.

Le FBI, pour sa part, considère que la Corée du Nord est prête à lancer une campagne de phishing sophistiquée contre l’industrie de la blockchain et des crypto-monnaies.

Il est intéressant de noter que le logiciel malveillant SpyAgent, comme mentionné, est un logiciel espion qui, en plus de vider les portefeuilles de crypto-monnaies, peut recueillir beaucoup d’informations qui peuvent ensuite être utilisées pour organiser des escroqueries plus convaincantes à l’encontre des victimes.

L’obsession de la Corée du Nord pour le secteur des crypto-monnaies n’est plus à démontrer et n’est pas près de s’arrêter. Selon les Nations unies, des groupes de piratage comme Lazarus Group ont déjà subtilisé plus de 3 milliards de dollars qui ont été envoyés au gouvernement nord-coréen.

Ces fonds, obtenus illégalement par le biais de vols de crypto-monnaies, sont utilisés par la Corée du Nord pour financer des programmes militaires et gouvernementaux sanctionnés par la communauté internationale, notamment le développement d’armes de destruction massive et de missiles interbalistiques.

Irina Tsukerman, avocate spécialisée dans la sécurité nationale et les droits de l’homme et analyste géopolitique, a déclaré à Techopedia que la communauté des crypto-monnaies ne devrait pas sous-estimer les capacités des pirates informatiques nord-coréens.

Elle a déclaré :

« Les agences de renseignements nord-coréens sont beaucoup plus sophistiquées sur le plan culturel qu’on ne pourrait le supposer compte tenu du niveau d’isolement de la Corée du Nord. »

« Un grand nombre des pirates nord-coréens sont en fait basés en Chine, en Malaisie, voire dans des pays africains, et sont donc tout à fait habitués à utiliser le système de communication mis en place dans les sociétés occidentales tout en contournant les mesures de cyberprotection mises en place. »

La récente mise en garde de la CISA et du FBI confirme que les acteurs de la menace nord-coréenne disposent de capacités et de ressources de plus en plus sophistiquées.

Selon M. Tsukerman, les campagnes d’hameçonnage organisées par le logiciel SpyAgent ne visent pas seulement à détourner des fonds, mais aussi à mieux comprendre l’état d’esprit, les intérêts et les habitudes de la victime, en vue par la suite de mieux escroquer la victime et veiller à assurer la propagation du logiciel malveillant.

Les opérations cybercriminelles numériques nord-coréennes s’étendent et augmentent leurs capacités, et deviennent de plus en plus dangereuses à chaque nouveau lancement.

« Les services de renseignement nord-coréens sont tout à fait capables d’exploiter les ressources occidentales de manière similaire à celle des autres agences de renseignement. En outre, ne soyez pas surpris s’ils sont de plus en plus étroitement intégrés dans des campagnes menées conjointement avec d’autres pays tels que la Russie, la Chine ou l’Iran », a-t-elle affirmé.

Tsukerman reconnaît que le principal objectif de ces cybercrimes est de financer des programmes sanctionnés, mais il s’attend également à une escalade de ces cyberattaques dans le futur.

« Il faut s’attendre à ce que ces attaques informatiques se multiplient dans d’autres domaines dans le futur, dans la mesure où la Corée du Nord devrait renforcer ses compétences en matière de cyberattaques. Il est probable que les campagnes de cyberattaque de la Corée du Nord ne se limiteront plus à leurs cibles habituelles, mais pourraient s’étendre à des cibles d’ordre géopolitique. »

Le logiciel dispose d’une capacité d’espionnage à grande échelle

Alors que la version iOS est probablement en cours de conception, le logiciel malveillant mis en place par les espions nord-coréens est de nature à porter atteinte à la sécurité informatique au niveau mondiale, d’autant que le groupe de piratage a déjà mis en place un réseau de 280 faux sites et applications et qu’il a également accès à des capacités d’envoi de SMS exceptionnelles. Le codage sophistiqué du logiciel malveillant porte à croire que les prochaines attaques seront d’une intensité encore jamais vue auparavant.

Dans son rapport initial, McAfee avait prévenu que le logiciel malveillant était capable de s’adapter et pouvait se propager au Royaume-Uni. D’après ce rapport :

« L’arrivée au Royaume-Uni démontre la tentative délibérée des pirates d’élargir leurs opérations, en ciblant probablement de nouveaux groupes d’utilisateurs avec des versions du logiciel malveillant traduites dans la langue locale des utilisateurs. »

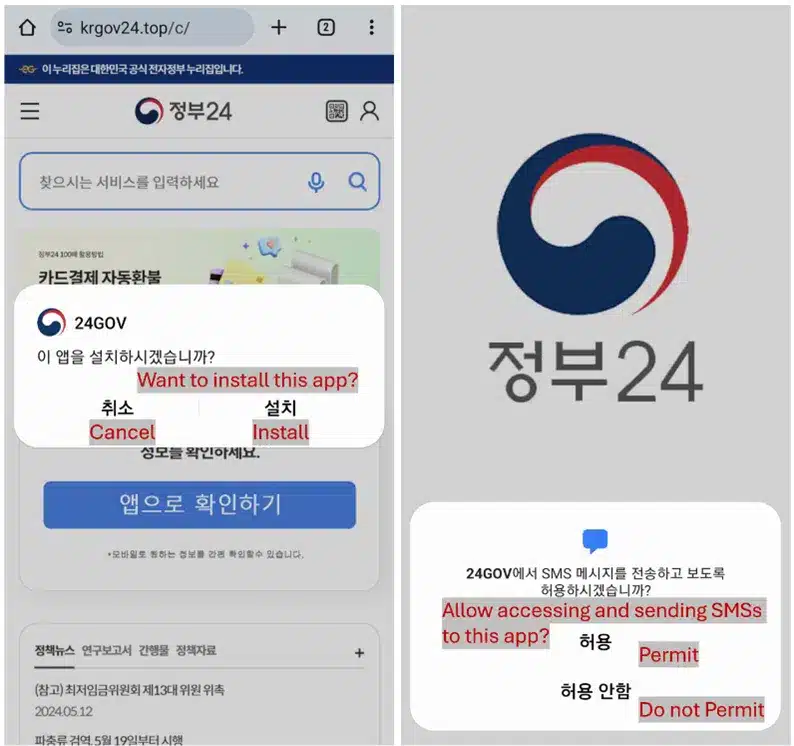

Pour ceux qui veulent savoir comment fonctionne cette campagne, il s’agit d’une technique d’attaque classique qui combine le smishing, des liens piégés envoyés par SMS qui redirigent les utilisateurs vers des sites malveillants et, par le biais d’un cheval de Troie, incitent les victimes à télécharger des applications à partir de canaux non officiels.

Pour rendre l’escroquerie plus convaincante, les pirates nord-coréens diffusent de fausses applications qui se font passer pour des services gouvernementaux, des prêts d’argent et même des avis de décès.

Une fois installé, ce logiciel malveillant est sans pitié. Il recueille et envoie secrètement vos messages texte, vos contacts et toutes les images stockées vers un serveur contrôlé par les attaquants. Pour dissimuler ses actions, le logiciel malveillant distrait la victime avec des écrans de chargement interminables, des redirections inattendues ainsi que de brefs écrans vierges.

Conclusion

SpyAgent est le dernier logiciel malveillant conçu par des pirates basés en Corée du Nord. Fort de plusieurs années d’expérience dans le domaine du piratage dans le secteur de la blockchain et dans le secteur des crypto-monnaies dans la vie réelle, les unités cybernétiques du pays prouvent qu’elles passent à la vitesse supérieure avec ce nouveau logiciel malveillant. La sophistication de SpyAgent et ses capacités – malgré le fait que le serveur C2 ait été laissé sans protection – révèlent un double motif.

La Corée du Nord ne s’intéresse pas seulement au secteur de la crypto-monnaie, mais aussi à tout ce qui se trouve sur le téléphone de la victime. Si l’on considère que les smartphones constituent aujourd’hui un trésor de données, un logiciel malveillant capable d’extraire automatiquement tous ces renseignements en vrac dans le cadre d’une opération à grande échelle est inquiétant.