Um ataque cibernético é a exploração deliberada de sistemas de computador , empresas dependentes de tecnologia e redes. Assim, a seguir, saiba o que é ciberataques. Além disso, saiba como funciona ciberataques e qual o seu significado.

O que é um ataque cibernético?

Ataques cibernéticos são propositais e têm como alvo indivíduos, empresas e governos para ganho financeiro ou para roubar ou alterar dados .

Assim, os ataques cibernéticos usam código malicioso – incluindo botnets , spyware e explorações de vulnerabilidades – para alterar código de computador , lógica ou dados.

Isso resulta em consequências disruptivas que podem comprometer dados e levar a crimes cibernéticos , como roubo de informações e identidade ou ataques de ransomware , onde um resgate é exigido em troca de chaves de descriptografia para desbloquear arquivos.

As vítimas de ataques cibernéticos variam de indivíduos a grandes corporações e entidades governamentais – todos visados por seus dados e ativos financeiros ou simplesmente para interromper operações comerciais .

Um ataque cibernético também é conhecido como ataque de rede de computadores (CNA).

Principais conclusões

Como funcionam os ataques cibernéticos

Os ciberataques geralmente seguem um processo sistemático envolvendo acesso não autorizado e ações maliciosas contra sistemas ou redes de computadores.

Uma vez que o acesso é obtido, os invasores então executam seus objetivos, que podem incluir roubo de dados ou criptografia de ransomware.

Estágios de um ataque cibernético

Os ataques cibernéticos seguem uma sequência estruturada de estágios, comumente chamada de “ cadeia de destruição cibernética ”, um modelo desenvolvido pela Lockheed Martin.

Este modelo descreve as etapas que os criminosos cibernéticos seguem para planejar e executar um ataque .

Os estágios dos ataques cibernéticos incluem:

Reconhecimento

Armamento

Entrega

Exploração

Instalação

Comando e Controle (C2)

Ações sobre objetivos

Por que os ataques cibernéticos acontecem?

Os cibercriminosos têm motivações variadas para lançar ataques.

Alguns são motivados financeiramente, enquanto outros são movidos por crenças políticas ou intenção puramente maliciosa.

Exemplos incluem:

Tipos de ataques cibernéticos

Comprometimento de conta, ataque de senha, typosquatting. Autorização de nível de objeto quebrada (BOLA), autenticação de usuário quebrada, falhas de injeção, exposição excessiva de dados. Ataques com tecnologia de IA, deepfakes, ataques baseados em IoT. Ameaças persistentes avançadas (APT), comprometimento de e-mail comercial (BEC), ameaças internas Cryptojacking, malware móvel, ransomware, software desonesto, exploração de dia zero Ataques de negação de serviço (DoS) , tunelamento de DNS, ataques de espionagem, ataques do tipo man-in-the-middle Phishing (incluindo spear phishing e whaling), pretexting, spam, vishing Ataques de script entre sites (XSS), ataque drive-by, injeção de SQL, ataques de watering hole

Exemplos de ataques cibernéticos

O Centro de Estudos Estratégicos e Internacionais (CSIS) monitora incidentes cibernéticos significativos em agências governamentais e empresas de alta tecnologia.

Exemplos notáveis do ano passado incluem:

- Março de 2024 : A Microsoft informou que hackers russos roubaram seu código-fonte e se infiltraram em seus sistemas, dando continuidade a uma campanha de espionagem visando seus principais executivos.

- Novembro de 2023 : hackers russos lançaram o maior ataque cibernético da Dinamarca, visando 22 empresas de energia desde maio de 2023 para acessar sua rede elétrica explorando uma falha de injeção de comando.

- Agosto de 2023 : Um político canadense foi alvo de uma campanha de desinformação chinesa no WeChat , espalhando alegações falsas sobre sua raça e crenças políticas.

Tendências de ataques cibernéticos

O ransomware é classificado como uma das principais ameaças à segurança cibernética .

Em tais ataques, o software malicioso criptografa arquivos, e um resgate é exigido em troca da chave de descriptografia para desbloquear os arquivos.

Em 2023, ataques de ransomware em todo o mundo garantiram mais de US$ 1 bilhão em pagamentos .

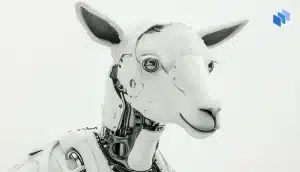

Além disso, outras tendências de segurança cibernética estão evoluindo, incluindo o aumento do uso de malware e um foco crescente em tecnologias emergentes como inteligência artificial (IA) e IA generativa (GenAI).

À medida que essas tecnologias se tornam mais acessíveis, os ataques cibernéticos impulsionados por IA estão aumentando.

Prevenção de ataques cibernéticos

Há muitas práticas recomendadas que os consumidores podem adotar para evitar serem vítimas de ataques cibernéticos.

Isso inclui:

Resultado Final

A definição de ataque cibernético se refere a ataques intencionais usando dispositivos digitais visando indivíduos, empresas e governos.

Eles variam, incluindo engenharia social , malware e violações de rede, cada um representando ameaças únicas como ransomware e phishing.

O ponto principal é que os ataques cibernéticos causam perdas financeiras significativas, roubo de dados e interrupções operacionais.

Prevenir ataques cibernéticos requer práticas de segurança rigorosas, monitoramento contínuo e manter-se informado sobre tendências de segurança cibernética.